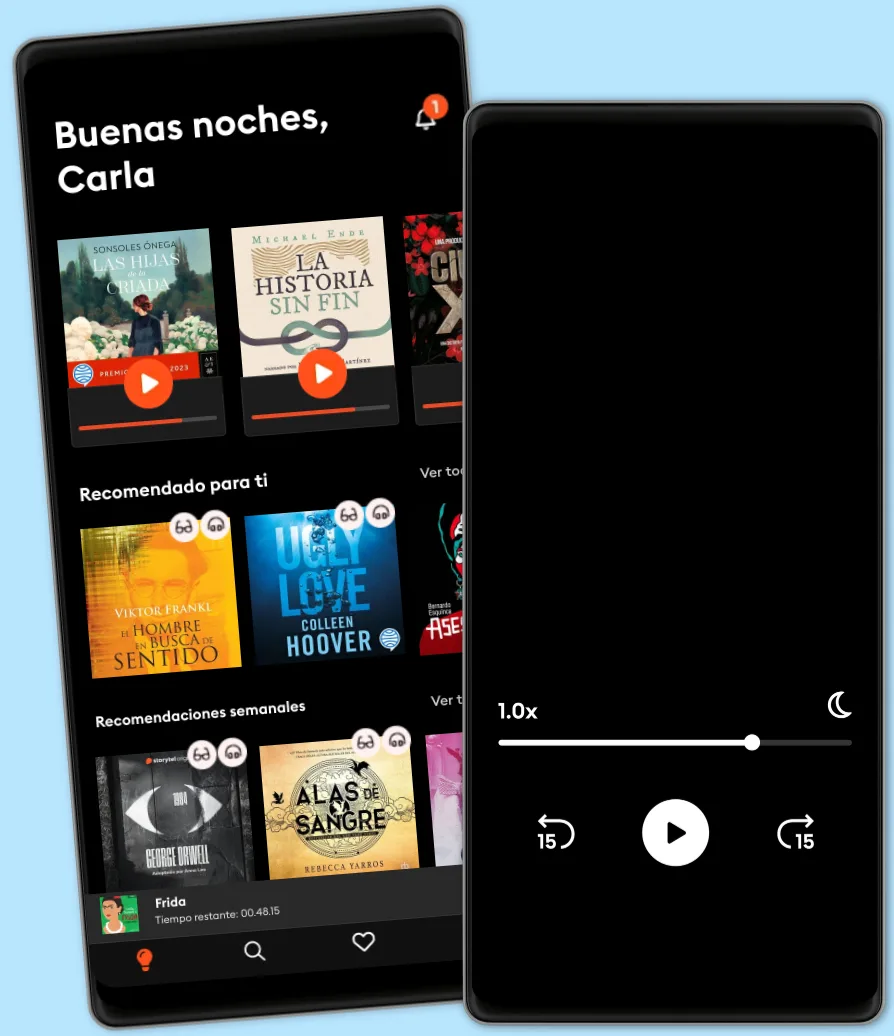

Escucha y lee

Descubre un mundo infinito de historias

- Lee y escucha todo lo que quieras

- Más de 1 millón de títulos

- Títulos exclusivos + Storytel Originals

- 7 días de prueba gratis, luego $169 MXN al mes

- Cancela cuando quieras

Combatting Cyber Terrorism: A guide to understanding the cyber threat landscape and incident response planning

- Por

- Con:

- Editor

- Duración

- 6 h 17 m

- Idioma

- Inglés

- Formato

- Categoría

No ficción

In his second book with IT Governance Publishing, Richard Bingley's Combatting Cyber Terrorism – A guide to understanding the cyber threat landscape and incident response planning analyses the evolution of cyber terrorism and what organisations can do to mitigate this threat. This book discusses:

- Definitions of cyber terrorism; - Ideologies and idealisations that can lead to cyber terrorism; - How threat actors use computer systems to diversify, complicate and increase terrorist attack impacts; - The role of Big Tech and social media organisations such as X (formerly Twitter) and Instagram within the cyber threat landscape; and - How organisations can prepare for acts of cyber terrorism via security planning and incident response strategies such as ISO 31000, ISO 27001 and the NIST Cybersecurity Framework.Increasingly, cyber security practitioners are confronted with a stark phrase: cyber terrorism. For many, it conveys fear and hopelessness. What is this thing called 'cyber terrorism' and what can we begin to do about it? Malicious-minded ICT users, programmers and even programs (including much AI-powered software) have all been instrumental in recruiting, inspiring, training, executing and amplifying acts of terrorism. This has resulted in the loss of life and/or life-changing physical injuries that could never have occurred without support and facilitation from the cyber sphere. These types of attacks can be encapsulated by the phrase 'cyber terrorism'. This book recounts case studies to show the types of threats we face and provides a comprehensive coverage of risk management tactics and strategies to protect yourself against such nefarious threat actors. These include key mitigation and controls for information security or security and HR-related professionals.

© 2024 IT Governance Publishing Ltd (Audiolibro): 9781787785229

Fecha de lanzamiento

Audiolibro: 25 de octubre de 2024

Etiquetas

Otros también disfrutaron...

- Plain Talk: Lessons from a Business Maverick Ken Iverson

- Retire Filthy Rich with Real Estate Ravi Sharma

- The Entrepreneurial Mom: Managing for Success in Your Home and Your Business Mary E. Davis

- Unfolded: Lessons in Transformation from an Origami Crane Brian Schubring

- The Social Entrepreneur: The Business of Changing the World

- Harry Potter y la piedra filosofal J.K. Rowling

4.8

- Por si un día volvemos María Dueñas

4.6

- Harry Potter y la cámara secreta J.K. Rowling

4.8

- Harry Potter y el prisionero de Azkaban J.K. Rowling

4.9

- Los secretos de la mente millonaria T. Harv Eker

4.3

- Perras de reserva Dahlia de la Cerda

4.5

- Harry Potter y la Orden del Fénix J.K. Rowling

4.8

- El Cuervo: Sonido 3D Edgar Alan Poe

4.3

- Harry Potter y el cáliz de fuego J.K. Rowling

4.9

- Emma bajo el cielo de Omán Jean Reno

3.5

- Lo Que Piensas, Lo Creas: El poder invisible de tus palabras, tu mente y tu energía para transformar tu realidad desde adentro Tus Decretos

4.7

- Harry Potter y el misterio del príncipe J.K. Rowling

4.9

- Harry Potter y las Reliquias de la Muerte J.K. Rowling

4.9

- Fabricación Ricardo Raphael

4.6

- Como ser un imán para las personas Marc Reklau

4.4

Explora nuevos mundos

Más de 1 millón de títulos

Modo sin conexión

Kids Mode

Cancela en cualquier momento

Ilimitado

Escucha y lee sin límites.

$169 /mes

Escucha y lee los títulos que quieras

Modo sin conexión + Kids Mode

Cancela en cualquier momento

Ilimitado Anual

Escucha y lee sin límites a un mejor precio.

$1190 /año

Escucha y lee los títulos que quieras

Modo sin conexión + Kids Mode

Cancela en cualquier momento

Familiar

Perfecto para compartir historias con toda la familia.

Desde $259 /mes

Acceso a todo el catálogo

Modo sin conexión + Kids Mode

Cancela en cualquier momento

$259 /mes

Español

México