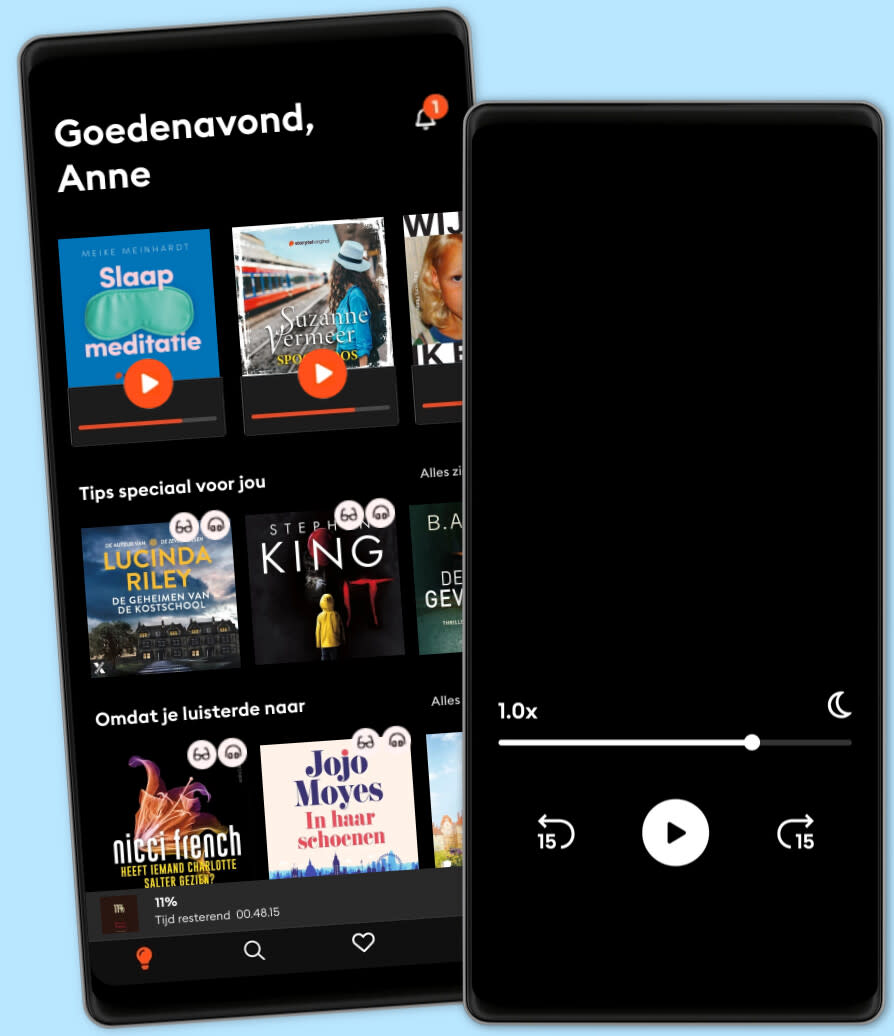

Luisterboeken voor iedereen

Meer dan 1 miljoen luisterboeken en ebooks in één app. Ontdek Storytel nu.

- Switch makkelijk tussen luisteren en lezen

- Elke week honderden nieuwe verhalen

- Voor ieder een passend abonnement

- Opzeggen wanneer je maar wilt

Metasploit Techniques and Workflows: Definitive Reference for Developers and Engineers

- Door

- Uitgever

- Taal

- Engels

- Format

- Categorie

Non-fictie

"Metasploit Techniques and Workflows"

"Metasploit Techniques and Workflows" is an advanced, comprehensive guide to mastering the Metasploit Framework, designed for experienced penetration testers, red teamers, and security engineers seeking to elevate their offensive security capabilities. The book begins with an in-depth exploration of Metasploit’s modular internals, revealing its architecture, core libraries, module APIs, and database integration. Readers gain hands-on insight into extending Metasploit through custom code, developing plugins, and maintaining compatibility across evolving versions—laying a technical foundation crucial for effective real-world engagements.

Building upon this expertise, the text meticulously covers each phase of the attack lifecycle. Reconnaissance workflows blend Metasploit with industry-standard tools for advanced scanning, fingerprinting, and vulnerability automation. Detailed exploitation chapters provide actionable strategies for module selection, payload management, and bypassing modern defensive mechanisms such as DEP, ASLR, and endpoint protections. Readers are equipped to engineer bespoke exploits and payloads for cross-platform operations, while post-exploitation guidance addresses privilege escalation, persistence, lateral movement, data exfiltration, and anti-forensics techniques. Rich case studies and adversary simulation frameworks ensure practical, adversary-informed understanding.

The later chapters propel professionals toward automation and large-scale operations, detailing advanced scripting, API integrations, and CI/CD pipeline utilization. Metasploit’s role in coordinated red team, purple team, and adversary simulation exercises is examined, complemented by robust coverage of detection, response, and defensive countermeasures. Forward-looking insights analyze AI augmentation, cloud and IoT exploitation trends, and evolving ethical considerations, solidifying this work as an essential reference for those driving offensive security innovation and resilience.

© 2025 HiTeX Press (Ebook): 6610000807840

Publicatiedatum

Ebook: 24 mei 2025

Tags

- Dodelijk spoor (1) Barbara De Smedt

4.3

- De leraar: Deze les zal ze nooit meer vergeten... Freida McFadden

4.3

- De erfenis: Het is alles of niets. Laat het spel beginnen. Jennifer Lynn Barnes

4.3

- Dodelijk spoor (15) Barbara De Smedt

4.3

- Dodelijk spoor (2) Barbara De Smedt

4.2

- Slaapmeditatie: 30 minuten meditatie voor ontspanning en slaap Meike Meinhardt

4.2

- Het eetcafé op de hoek Aline van Wijnen

4.3

- B&B Toscane - Geheim verleden Suzanne Vermeer

3.8

- B&B Toscane - Verborgen gebreken Suzanne Vermeer

4

- Operatie T.O.I.L.E.T. Timon Verbeeck

4.7

- Fourth Wing 1: In steen gebrand Rebecca Yarros

4.7

- Het moois dat we delen Ish Ait Hamou

4.5

- Longeneeslijk: Hoe mijn kanker pure pech én puur geluk kon zijn Hanneke Mijnster

4.7

- Bechamel Mucho Dimitri Verhulst

4

- Al het blauw van de hemel Mélissa Da Costa

4.8

Maak je keuze:

Voor ieder een passend abonnement

Kies het aantal uur en accounts dat bij jou past

Download verhalen voor offline toegang

Kids Mode - een veilige omgeving voor kinderen

Unlimited

Voor wie onbeperkt wil luisteren en lezen.

1 account

Onbeperkte toegang

Meer dan 1 miljoen luisterboeken en ebooks

Altijd opzegbaar

Premium

Voor wie zo nu en dan wil luisteren en lezen.

1 account

30 uur/maand

Meer dan 1 miljoen luisterboeken en ebooks

Altijd opzegbaar

Flex

Voor wie Storytel wil proberen.

1 account

10 uur/30 dagen

Spaar ongebruikte uren op tot 50 uur

Meer dan 1 miljoen luisterboeken en ebooks

Altijd opzegbaar

Family

Voor wie verhalen met familie en vrienden wil delen.

2-3 accounts

Onbeperkte toegang

Meer dan 1 miljoen luisterboeken en ebooks

Altijd opzegbaar

2 accounts

€18.99 /30 dagenNederlands

België