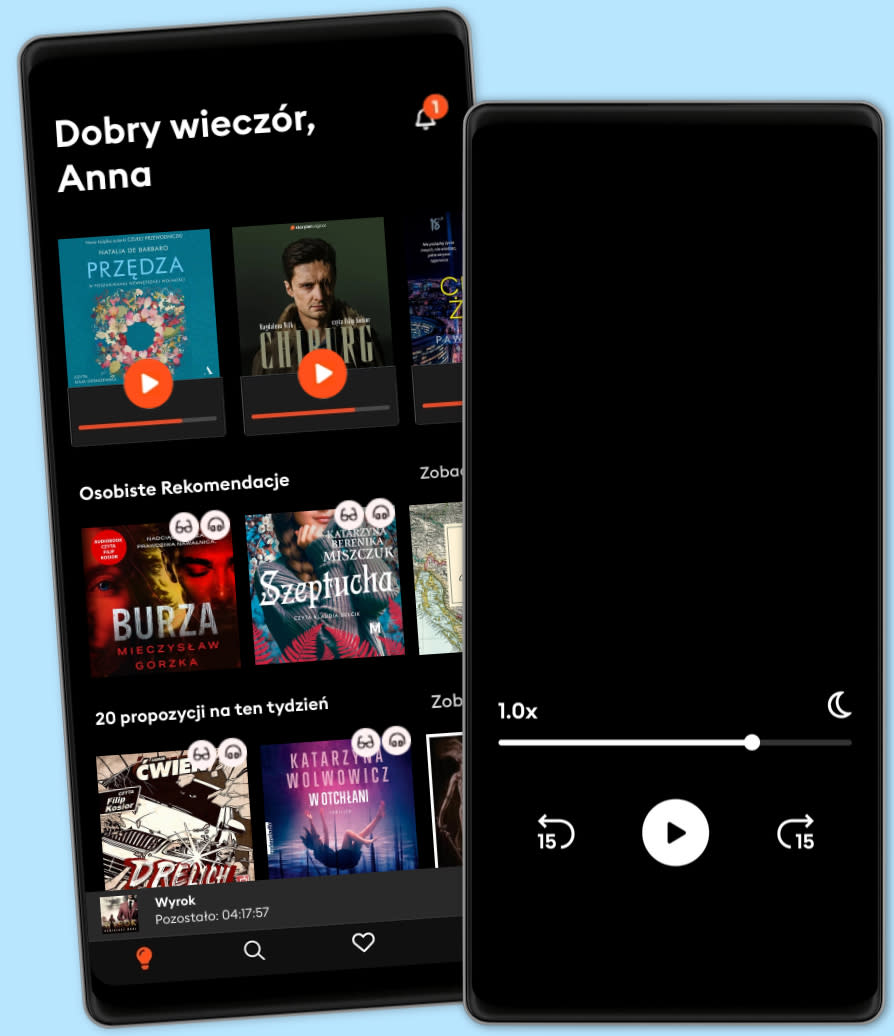

To Twój czas na niezwykłe historie

Zanurz się w świecie setek tysięcy audiobooków i e-booków - zacznij słuchać już dziś!

- Czytaj i słuchaj jak chcesz i ile chcesz

- Ponad 500 000 tytułów

- Tytuły dostępne wyłącznie w Storytel oraz Storytel Originals

- 7-dniowy bezpłatny okres próbny

- Łatwa rezygnacja w dowolnym momencie

Metasploit Techniques and Workflows: Definitive Reference for Developers and Engineers

- Autor

- Wydawca

- Język

- angielski

- Format

- Kategoria

Literatura Faktu

"Metasploit Techniques and Workflows"

"Metasploit Techniques and Workflows" is an advanced, comprehensive guide to mastering the Metasploit Framework, designed for experienced penetration testers, red teamers, and security engineers seeking to elevate their offensive security capabilities. The book begins with an in-depth exploration of Metasploit’s modular internals, revealing its architecture, core libraries, module APIs, and database integration. Readers gain hands-on insight into extending Metasploit through custom code, developing plugins, and maintaining compatibility across evolving versions—laying a technical foundation crucial for effective real-world engagements.

Building upon this expertise, the text meticulously covers each phase of the attack lifecycle. Reconnaissance workflows blend Metasploit with industry-standard tools for advanced scanning, fingerprinting, and vulnerability automation. Detailed exploitation chapters provide actionable strategies for module selection, payload management, and bypassing modern defensive mechanisms such as DEP, ASLR, and endpoint protections. Readers are equipped to engineer bespoke exploits and payloads for cross-platform operations, while post-exploitation guidance addresses privilege escalation, persistence, lateral movement, data exfiltration, and anti-forensics techniques. Rich case studies and adversary simulation frameworks ensure practical, adversary-informed understanding.

The later chapters propel professionals toward automation and large-scale operations, detailing advanced scripting, API integrations, and CI/CD pipeline utilization. Metasploit’s role in coordinated red team, purple team, and adversary simulation exercises is examined, complemented by robust coverage of detection, response, and defensive countermeasures. Forward-looking insights analyze AI augmentation, cloud and IoT exploitation trends, and evolving ethical considerations, solidifying this work as an essential reference for those driving offensive security innovation and resilience.

© 2025 HiTeX Press (eBook): 6610000807840

Data wydania

eBook: 24 maja 2025

Tagi

- Random 2.0 Natasza Parzymies

4.5

- Random Natasza Parzymies

4.6

- Harry Potter i Kamień Filozoficzny J.K. Rowling

4.7

- Apofenia Magdalena Kornak

4.5

- Poszukiwacz Zwłok Mieczysław Gorzka

4.8

- Wycieczki Osobiste Ałbena Grabowska

4.4

- Pomroki Mariusz Kanios

4.8

- Sues Dei Jakub Ćwiek

4.5

- Wiedźmin Andrzej Sapkowski

4.7

- Harry Potter i Komnata Tajemnic J.K. Rowling

4.8

- Zgon Świętego Mikołaja. Komisarz Oczko (17) Tomasz Wandzel

4.5

- Pierwsza sprawa. Komisarz Oczko (1) Tomasz Wandzel

4.3

- Zakręty życia: Rozmowy o miłości, depresji, nałogach i odnajdywaniu siebie Ewa Woydyłło

4.8

- Pomoc domowa Freida McFadden

4.7

- Pomoc domowa. Sekret Freida McFadden

4.6

Wybierz swoją subskrypcję:

Ponad 500 000 tytułów w cenie jednego abonamentu

Słuchaj i czytaj w trybie offline

Ekskluzywne produkcje audio Storytel Original

Tryb dziecięcy Kids Mode

Anuluj kiedy chcesz

Unlimited

Dla tych, którzy chcą słuchać i czytać bez limitów.

1 konto

Nielimitowany Dostęp

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Unlimited na rok

Dla tych, którzy chcą słuchać i czytać bez limitów.

1 konto

Nielimitowany Dostęp

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Basic

Dla tych, którzy słuchają i czytają od czasu do czasu.

1 konto

10 godzin/miesięcznie

1 konto

10 godzin / miesiąc

Anuluj w dowolnym momencie

Family

Dla tych, którzy chcą dzielić się historiami ze znajomymi i rodziną.

2-3 kont

Nielimitowany Dostęp

2–3 konta

Słuchanie bez limitów

Anuluj w dowolnym momencie

2 konta

59.90 zł /miesiącPolski

Polska