Juuri nyt! Storytel Standard -50% pysyvästi

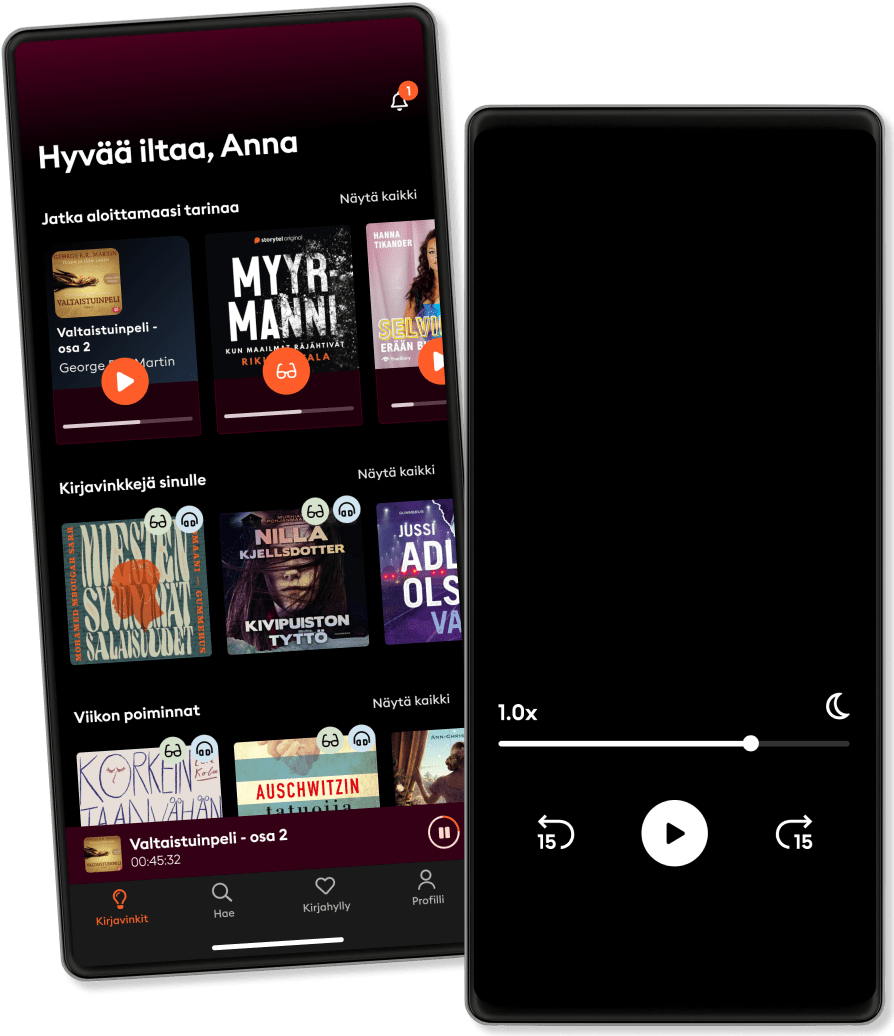

Kuuntele missä ja milloin haluat

- Pohjoismaiden suosituin ääni- ja e-kirjapalvelu

- Uppoudu suureen valikoimaan äänikirjoja, e-kirjoja ja podcasteja

- Storytel Original -sisältöjä yksinoikeudella

- Ei sitoutumisaikaa

Metasploit Techniques and Workflows: Definitive Reference for Developers and Engineers

- Kirjailija

- Kustantaja

- Kieli

- Englanti

- Format

- Kategoria

Tietokirjallisuus

"Metasploit Techniques and Workflows"

"Metasploit Techniques and Workflows" is an advanced, comprehensive guide to mastering the Metasploit Framework, designed for experienced penetration testers, red teamers, and security engineers seeking to elevate their offensive security capabilities. The book begins with an in-depth exploration of Metasploit’s modular internals, revealing its architecture, core libraries, module APIs, and database integration. Readers gain hands-on insight into extending Metasploit through custom code, developing plugins, and maintaining compatibility across evolving versions—laying a technical foundation crucial for effective real-world engagements.

Building upon this expertise, the text meticulously covers each phase of the attack lifecycle. Reconnaissance workflows blend Metasploit with industry-standard tools for advanced scanning, fingerprinting, and vulnerability automation. Detailed exploitation chapters provide actionable strategies for module selection, payload management, and bypassing modern defensive mechanisms such as DEP, ASLR, and endpoint protections. Readers are equipped to engineer bespoke exploits and payloads for cross-platform operations, while post-exploitation guidance addresses privilege escalation, persistence, lateral movement, data exfiltration, and anti-forensics techniques. Rich case studies and adversary simulation frameworks ensure practical, adversary-informed understanding.

The later chapters propel professionals toward automation and large-scale operations, detailing advanced scripting, API integrations, and CI/CD pipeline utilization. Metasploit’s role in coordinated red team, purple team, and adversary simulation exercises is examined, complemented by robust coverage of detection, response, and defensive countermeasures. Forward-looking insights analyze AI augmentation, cloud and IoT exploitation trends, and evolving ethical considerations, solidifying this work as an essential reference for those driving offensive security innovation and resilience.

© 2025 HiTeX Press (E-kirja): 6610000807840

Julkaisupäivä

E-kirja: 24. toukokuuta 2025

Avainsanat

- Sara Sieppi: Oliks sulla vielä jotain? Wilma Ruohisto

4.5

- Rakel Satu Rämö

4.1

- Kotiapulainen valvoo Freida McFadden

3.9

- Cannonball MC: 20 vuotta jengissä Sami Lotila

3.2

- Lehmä synnyttää yöllä Pajtim Statovci

4

- Mija Wadö tutkii 3: Häpäisty Nilla Kjellsdotter

3.6

- Selli Jussi Adler-Olsen

4.3

- Heikki Silvennoinen: Nousut ja laskut Tommi Saarela

4.2

- Mija Wadö tutkii 1: Lyöty Nilla Kjellsdotter

3.4

- Rautaliekki: Empyreum 2 Rebecca Yarros

4.5

- Mija Wadö tutkii 2: Merkitty Nilla Kjellsdotter

3.6

- Kotiapulainen Freida McFadden

4.1

- Talventähti Anna Jansson

3.6

- Deittimurhien arvoitus Julia Chapman

3.5

- Unissakävelijä Lars Kepler

4

Valitse tilausmalli

Yli miljoona tarinaa

Suosituksia juuri sinulle

Uusia Storytel Originals + eksklusiivisia sisältöjä kuukausittain

Turvallinen Kids Mode

Ei sitoutumisaikaa

Standard

Sinulle joka kuuntelet säännöllisesti.

1 käyttäjätili

50 tuntia/kuukausi

Ei sitoutumisaikaa

Premium

Sinulle joka kuuntelet ja luet usein.

1 käyttäjätili

100 tuntia/kuukausi

Ei sitoutumisaikaa

Unlimited

Sinulle joka haluat rajattomasti tarinoita.

1 käyttäjätili

Kuuntele ja lue rajattomasti

Ei sitoutumisaikaa

Family

Kun haluat jakaa tarinoita perheen kanssa.

2-6 tiliä

100 tuntia/kk jokaiselle käyttäjälle

Ei sitoutumisaikaa

2 käyttäjätiliä

26.99 € /kuukausiFlex

Sinulle joka kuuntelet vähemmän.

1 käyttäjätili

20 tuntia/kuukausi

Säästä käyttämättömät tunnit, max 20h

Ei sitoutumisaikaa

Suomi

Suomi