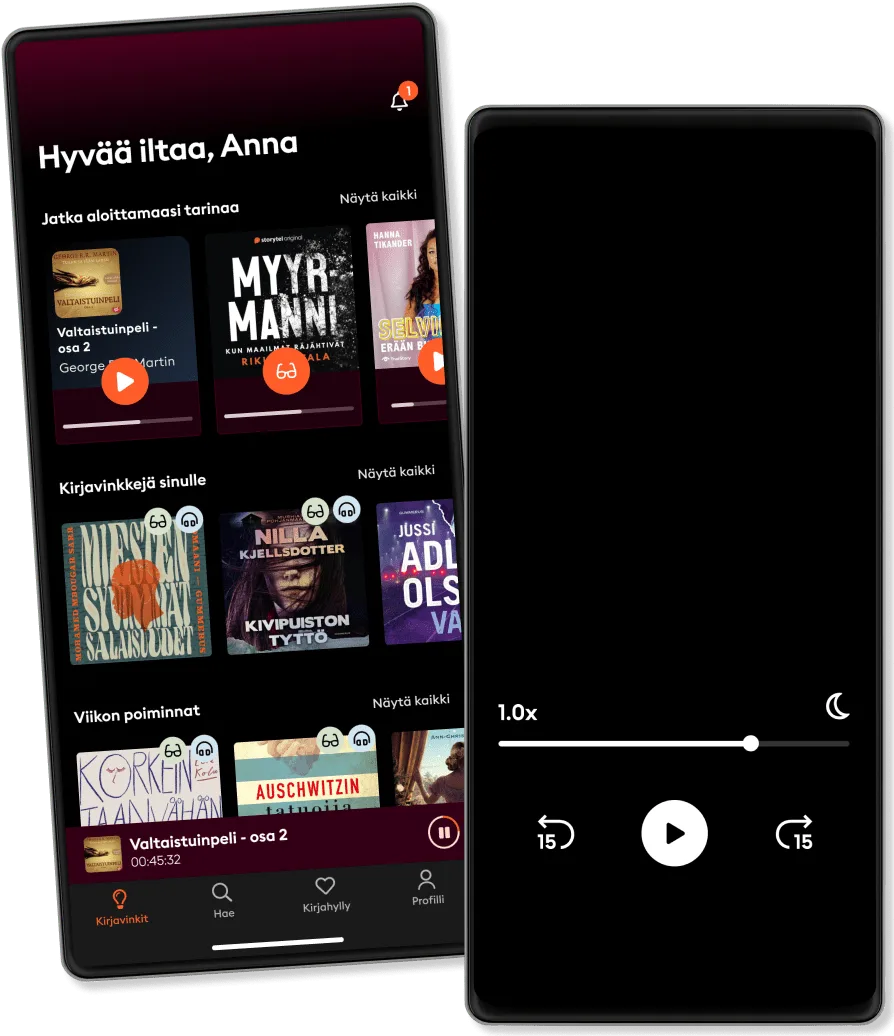

Kuuntele missä ja milloin haluat

Astu tarinoiden maailmaan

- Pohjoismaiden suosituin ääni- ja e-kirjapalvelu

- Uppoudu suureen valikoimaan äänikirjoja ja e-kirjoja

- Storytel Original -sisältöjä yksinoikeudella

- Ei sitoutumisaikaa

STUDY GUIDE 300-220 CBRTHD Conducting Threat Hunting and Defending using Cisco Technologies for Cybersecurity

- Kirjailija

- Julkaisija

- Kielet

- Englanti

- Formaatti

- Kategoria

Tietokirjallisuus

This book provides a comprehensive, practical guide to modern threat hunting techniques using Cisco’s cutting-edge security solutions. It delves into the critical components of network security analysis, emphasizing proactive threat detection rather than reactive response. Readers will gain in-depth knowledge of Cisco Secure Network Analytics (formerly Stealthwatch), exploring flow collection, entity modeling, and behavioral analytics to detect anomalies and hidden threats within network traffic.

The guide further examines DNS and email threat detection through Cisco Umbrella and Secure Email, highlighting DNS-layer security, phishing detection, and email-based threat hunting scenarios. It also covers firewall and intrusion prevention strategies with Cisco Secure Firewall (FTD) and IDS/IPS technologies, including how to analyze intrusion events and leverage Firepower Management Center for centralized threat management.

Manual threat hunting methods are thoroughly explored, teaching readers hypothesis-driven hunting, use of SIEM logs, endpoint telemetry, and advanced techniques such as pivoting and timeline analysis. The book also introduces automation fundamentals and orchestration with Cisco SecureX, demonstrating how to integrate third-party tools and build effective playbooks for incident response.

Case studies and simulated hunts illustrate real-world applications of the discussed concepts, enhancing understanding through practical examples. This book equips security professionals, analysts, and threat hunters with the tools and methodologies necessary to detect, analyze, and respond to sophisticated cyber threats effectively, thereby strengthening an organization’s security posture in an increasingly complex threat landscape.

© 2025 PublishDrive (E-kirja): 6610000956661

Julkaisupäivä

E-kirja: 22. toukokuuta 2025

Avainsanat

- Erikoisjoukoissa – Janne Lehtosen tarina Kati Pukki

4.6

- Niko: Kaikki mitä en ole kertonut Mari Koppinen

4.2

- Kuka pimeässä kulkee Elina Backman

4

- JHT – Missio vai mielenrauha Oskari Saari

4.3

- Lääkärin vaimo Daniel Hurst

3.6

- Ei sinun lapsesi Nilla Kjellsdotter

4

- Tänään me kuolemme – Kouluampuja, joka muutti mielensä Janne Huuskonen

3.7

- Koti kadulla Laura Juntunen

4

- Suden hetki Jo Nesbø

4

- Remonttitaitoisen unelma Solja Krapu-Kallio

3.5

- Myrskynsilmä: Empyreum 3 Rebecca Yarros

4.2

- Hupparizombi Eve Hietamies

4.3

- Pilven varjot vaeltavat Marika Tudeer

4.2

- Opettaja Freida McFadden

3.9

- Krimisarkisto: Parhaat rikosmokat Mika Ilmén

4.1

Valitse tilausmalli

Yli miljoona tarinaa

Suosituksia juuri sinulle

Uusia Storytel Originals + eksklusiivisia sisältöjä kuukausittain

Turvallinen Kids Mode

Ei sitoutumisaikaa

Standard

Sinulle joka kuuntelet säännöllisesti.

16.99 € /kuukausi

Ei sitoutumisaikaa

Premium

Sinulle joka kuuntelet ja luet usein.

19.99 € /kuukausi

Ei sitoutumisaikaa

Flex

Sinulle joka kuuntelet vähemmän.

9.99 € /kuukausi

Säästä käyttämättömät tunnit, max 20h

Ei sitoutumisaikaa

Unlimited

Sinulle joka haluat rajattomasti tarinoita.

29.99 € /kuukausi

Ei sitoutumisaikaa

Family

Kun haluat jakaa tarinoita perheen kanssa.

Alkaen 26.99 € /kuukausi

Ei sitoutumisaikaa

26.99 € /kuukausi

Suomi

Suomi