Common Windows, Linux and Web Server Systems Hacking Techniques

- Autor

- Wydawca

- Język

- Angielski

- Format

- Kategoria

Literatura Faktu

A Trojan horse or Trojan is a type of malware that is often disguised as legitimate software. Trojans can be employed by cyber-thieves and hackers trying to gain access to users' systems. Users are typically tricked by some form of social engineering into loading and executing Trojans on their systems. Once activated, Trojans can enable cyber-criminals to spy on you, steal your sensitive data, and gain backdoor access to your system.A computer virus is a type of computer program that, when executed, replicates itself by modifying other computer programs and inserting its own code. If this replication succeeds, the affected areas are then said to be "infected" with a computer virus. Computer viruses generally require a host program.System hacking is defined as the compromise of computer systems and software to access the target computer and steal or misuse their sensitive information. Here the malicious hacker exploits the weaknesses in a computer system or network to gain unauthorized access to its data or take illegal advantage.Web content is generated in real time by a software application running at server-side. So hackers attack on the web server to steal credential information, passwords, and business information by using DoS (DDos) attacks, SYN flood, ping flood, port scan, sniffing attacks, and social engineering attacks.This report covers the common techniques and tools used for System, Windows, Linux and Web Server Hacking. The report contains from the following sections:Part A: Setup Lab:Part B: Trojens and Backdoors and VirusesPart C: System HackingPart D: Hacking Web ServersPart E: Windows and Linux Hacking

© 2021 Dr. Hidaia Mahmood Alassouli (E-book): 9783985947461

Wydanie

E-book: 4 czerwca 2021

Inni polubili także ...

- Summary, Analysis, and Review of Martha MacCallum's Unknown Valor: A Story of Family, Courage, and Sacrifice from Pearl Harbor to Iwo Jima Start Publishing Notes

- Summary, Analysis, and Review of Peter Schweizer's Profiles in Corruption: Abuse of Power by America's Progressive Elite Start Publishing Notes

- Klangor. Słuchowisko Kirk Kjeldsen, Kacper Wysocki, Maciej Prykowski

- Harry Potter i Kamień Filozoficzny J.K. Rowling

- Wśród nocnej ciszy. Komisarz Oczko (29) Tomasz Wandzel

- Kolekcjoner lalek. Lena. Tom 1 Katarzyna Bonda

- Harry Potter i Komnata Tajemnic J.K. Rowling

- O czym szumią świerki Magdalena Kornak

- Wiedźmin Andrzej Sapkowski

- Harry Potter i Więzień Azkabanu J.K. Rowling

- Pomoc domowa Freida McFadden

- Piekło jest puste Remigiusz Mróz

- Żniwiarz cienia. Lena. Tom 3 Katarzyna Bonda

- Czarodziej śmierci. Lena. Tom 2 Katarzyna Bonda

- Pierwsza sprawa. Komisarz Oczko (1) Tomasz Wandzel

- Właśnie że tak! Nigdy w życiu! 20 lat później Katarzyna Grochola

- Nieznajomi Izabela Janiszewska

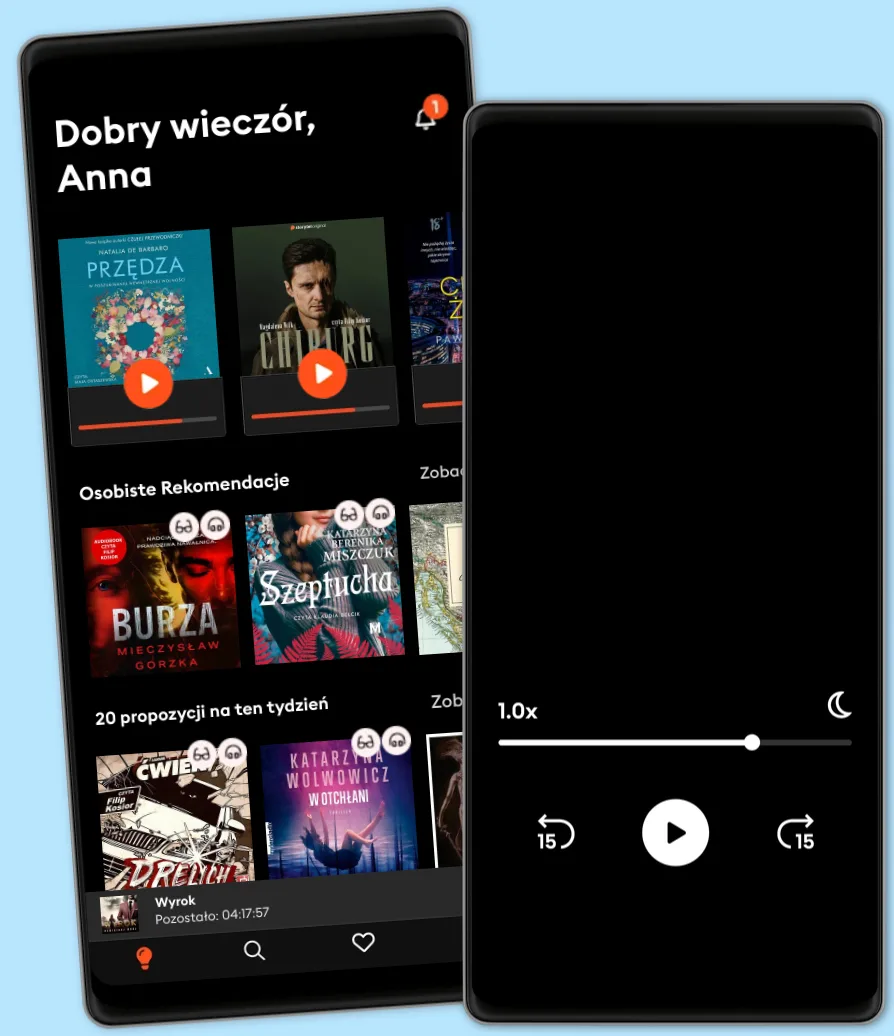

Wybierz swoją subskrypcję:

Ponad 500 000 tytułów w cenie jednego abonamentu

Słuchaj i czytaj w trybie offline

Ekskluzywne produkcje audio Storytel Original

Tryb dziecięcy Kids Mode

Anuluj kiedy chcesz

Unlimited

Dla tych, którzy chcą słuchać i czytać bez limitów.

39.90 zł /30 dni

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Unlimited na rok

Dla tych, którzy chcą słuchać i czytać bez limitów.

39.90 zł /30 dni

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Basic

Dla tych, którzy słuchają i czytają od czasu do czasu.

22.90 zł /30 dni

1 konto

10 godzin / miesiąc

Anuluj w dowolnym momencie

Family

Dla tych, którzy chcą dzielić się historiami ze znajomymi i rodziną.

Od 59.90 zł /30 dni

2–3 konta

Słuchanie bez limitów

Anuluj w dowolnym momencie

59.90 zł /30 dni