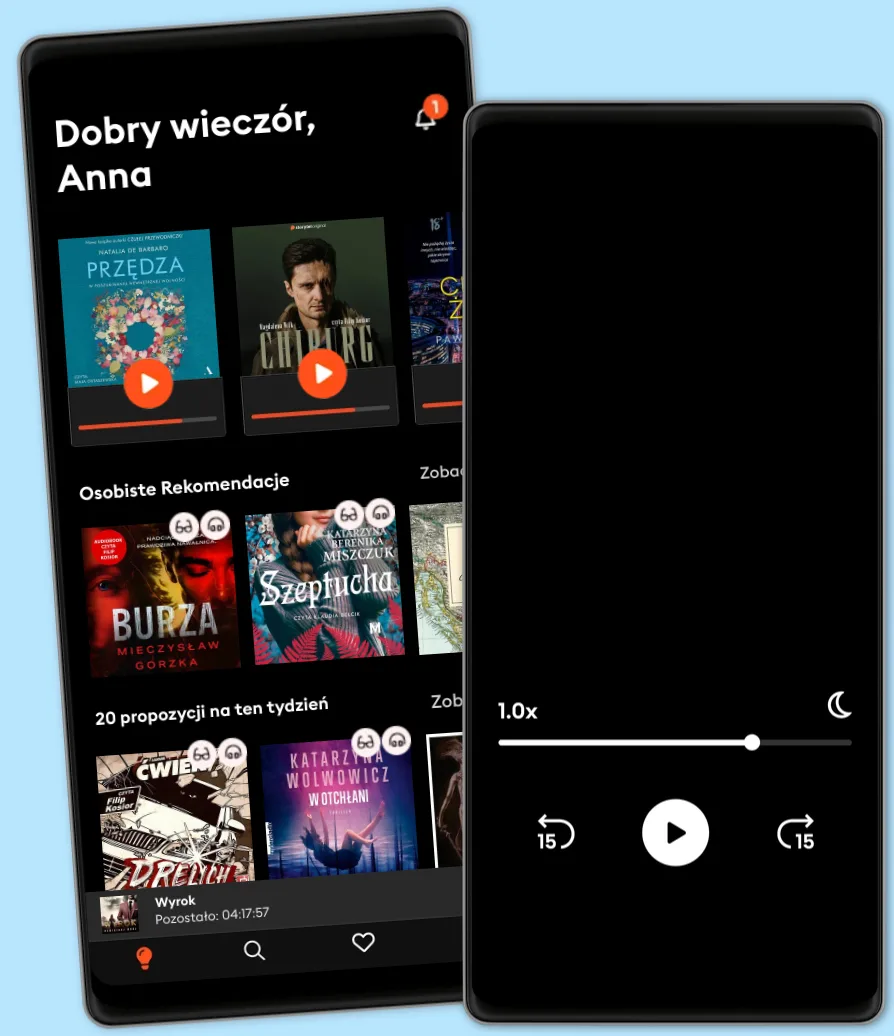

Słuchaj i czytaj kiedy chcesz

Romans na spacerze? Kryminał w drodze do pracy? Wciągający thriller, gdy gotujesz? Z ponad 500 tys. tytułów do wyboru, nigdy nie zabraknie Ci najlepszych historii. Zacznij słuchać już dziś - ale uważaj, te emocje uzależniają!

- Wypróbuj przez 7 dni

- Czytaj i słuchaj jak chcesz i ile chcesz

- Ponad 500 000 tytułów

- Tytuły dostępne wyłącznie w Storytel oraz Storytel Originals

- Łatwa rezygnacja w dowolnym momencie

ETHICAL HACKING GUIDE-Part 1: Comprehensive Guide to Ethical Hacking world

- Autor

- Wydawca

- Język

- Angielski

- Format

- Kategoria

Literatura Faktu

Ethical hacking, also known as penetration testing or white-hat hacking, is a practice of deliberately probing and assessing the security of computer systems, networks, applications, and other digital environments in order to identify vulnerabilities and weaknesses that could potentially be exploited by malicious hackers. The primary goal of ethical hacking is to proactively uncover these vulnerabilities before they can be exploited by unauthorized individuals or groups, thereby helping organizations strengthen their security measures and protect their sensitive information. Key aspects of ethical hacking include: Authorization: Ethical hackers must obtain proper authorization from the owner or administrator of the system before conducting any tests. This ensures that the testing process remains within legal and ethical boundaries. Methodology: Ethical hacking involves a systematic and structured approach to identify vulnerabilities. This includes various techniques like network scanning, penetration testing, social engineering, and vulnerability assessment. Scope: The scope of an ethical hacking engagement is defined before the testing begins. It outlines the systems, applications, and networks that will be tested. Staying within the defined scope ensures that only authorized systems are tested. Information Gathering: Ethical hackers gather information about the target systems, including their architecture, software versions, and potential weak points. This information helps them plan their testing approach. Vulnerability Analysis: Ethical hackers use various tools and techniques to identify vulnerabilities, misconfigurations, and weak points in the target systems. These vulnerabilities could include software bugs, insecure configurations, or design flaws. Exploitation: In a controlled environment, ethical hackers might attempt to exploit the identified vulnerabilities to demonstrate the potential impact of a real attack. However, they stop short of causing

© 2023 BookRix (E-book): 9783755451433

Wydanie

E-book: 29 sierpnia 2023

Tagi

- Wieża jaskółki Andrzej Sapkowski

4.9

- Harry Potter i Kamień Filozoficzny J.K. Rowling

4.7

- Goście weselni Alison Espach

4.5

- Papieżyca Magdalena Kornak

4.4

- Harry Potter i Komnata Tajemnic J.K. Rowling

4.8

- Wiedźmin Andrzej Sapkowski

4.7

- Wilczyca Mieczysław Gorzka

4.6

- Niewierna Katarzyna Wolwowicz

4.7

- Krew elfów Andrzej Sapkowski

4.8

- Gra o tron George R.R. Martin

4.9

- Wojsławicka masakra kosą łańcuchową Andrzej Pilipiuk

4.7

- Harry Potter i Więzień Azkabanu J.K. Rowling

4.8

- Substytucja Remigiusz Mróz

4.7

- Pierwsza sprawa. Komisarz Oczko (1) Tomasz Wandzel

4.3

- Zła przeszłość Mieczysław Gorzka

4.8

Wybierz swoją subskrypcję:

Ponad 500 000 tytułów w cenie jednego abonamentu

Wypróbuj przez 7 dni

Słuchaj i czytaj w trybie offline

Ekskluzywne produkcje audio Storytel Original

Tryb dziecięcy Kids Mode

Anuluj kiedy chcesz

Unlimited

Dla tych, którzy chcą słuchać i czytać bez limitów.

39.90 zł /30 dni

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Unlimited na rok

Dla tych, którzy chcą słuchać i czytać bez limitów.

39.90 zł /30 dni

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Basic

Dla tych, którzy słuchają i czytają od czasu do czasu.

22.90 zł /30 dni

1 konto

10 godzin / miesiąc

Anuluj w dowolnym momencie

Family

Dla tych, którzy chcą dzielić się historiami ze znajomymi i rodziną.

Od 59.90 zł /30 dni

2–3 konta

Słuchanie bez limitów

Anuluj w dowolnym momencie

59.90 zł /30 dni

Polski

Polska