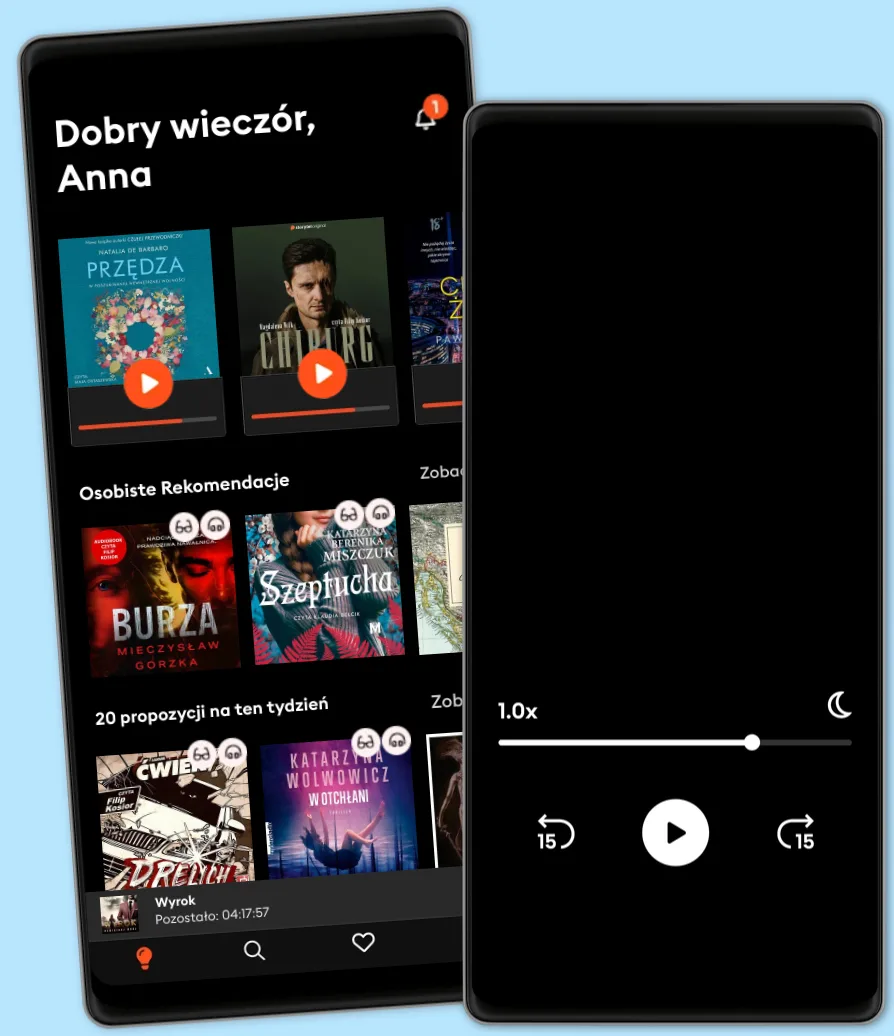

Słuchaj i czytaj kiedy chcesz

Romans na spacerze? Kryminał w drodze do pracy? Wciągający thriller, gdy gotujesz? Z ponad 500 tys. tytułów do wyboru, nigdy nie zabraknie Ci najlepszych historii. Zacznij słuchać już dziś - ale uważaj, te emocje uzależniają!

- Wypróbuj przez 7 dni

- Czytaj i słuchaj jak chcesz i ile chcesz

- Ponad 500 000 tytułów

- Tytuły dostępne wyłącznie w Storytel oraz Storytel Originals

- Łatwa rezygnacja w dowolnym momencie

Industrial Cybersecurity: Efficiently monitor the cybersecurity posture of your ICS environment

- Autor

- Wydawca

- Język

- Angielski

- Format

- Kategoria

Literatura Faktu

With Industrial Control Systems (ICS) expanding into traditional IT space and even into the cloud, the attack surface of ICS environments has increased significantly, making it crucial to recognize your ICS vulnerabilities and implement advanced techniques for monitoring and defending against rapidly evolving cyber threats to critical infrastructure. This second edition covers the updated Industrial Demilitarized Zone (IDMZ) architecture and shows you how to implement, verify, and monitor a holistic security program for your ICS environment.

You'll begin by learning how to design security-oriented architecture that allows you to implement the tools, techniques, and activities covered in this book effectively and easily. You'll get to grips with the monitoring, tracking, and trending (visualizing) and procedures of ICS cybersecurity risks as well as understand the overall security program and posture/hygiene of the ICS environment. The book then introduces you to threat hunting principles, tools, and techniques to help you identify malicious activity successfully. Finally, you'll work with incident response and incident recovery tools and techniques in an ICS environment.

By the end of this book, you'll have gained a solid understanding of industrial cybersecurity monitoring, assessments, incident response activities, as well as threat hunting.

© 2021 Packt Publishing (E-book): 9781800205826

Wydanie

E-book: 7 października 2021

Tagi

- Niewierna Katarzyna Wolwowicz

4.7

- Wieża jaskółki Andrzej Sapkowski

4.9

- Harry Potter i Kamień Filozoficzny J.K. Rowling

4.7

- Papieżyca Magdalena Kornak

4.4

- Substytucja Remigiusz Mróz

4.7

- Wojsławicka masakra kosą łańcuchową Andrzej Pilipiuk

4.7

- Harry Potter i Komnata Tajemnic J.K. Rowling

4.8

- Wiedźmin Andrzej Sapkowski

4.7

- Goście weselni Alison Espach

4.5

- Harry Potter i Więzień Azkabanu J.K. Rowling

4.8

- Krew elfów Andrzej Sapkowski

4.8

- Miłość w spadku Paulina Kozłowska

4.2

- Pierwsza sprawa. Komisarz Oczko (1) Tomasz Wandzel

4.3

- Najwyższa wygrana. Komisarz Oczko 24 Tomasz Wandzel

4.6

- Gra o tron George R.R. Martin

4.9

Wybierz swoją subskrypcję:

Ponad 500 000 tytułów w cenie jednego abonamentu

Wypróbuj przez 7 dni

Słuchaj i czytaj w trybie offline

Ekskluzywne produkcje audio Storytel Original

Tryb dziecięcy Kids Mode

Anuluj kiedy chcesz

Unlimited

Dla tych, którzy chcą słuchać i czytać bez limitów.

39.90 zł /30 dni

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Unlimited na rok

Dla tych, którzy chcą słuchać i czytać bez limitów.

39.90 zł /30 dni

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Basic

Dla tych, którzy słuchają i czytają od czasu do czasu.

22.90 zł /30 dni

1 konto

10 godzin / miesiąc

Anuluj w dowolnym momencie

Family

Dla tych, którzy chcą dzielić się historiami ze znajomymi i rodziną.

Od 59.90 zł /30 dni

2–3 konta

Słuchanie bez limitów

Anuluj w dowolnym momencie

59.90 zł /30 dni

Polski

Polska