Some Tutorials in Computer Networking Hacking

- Autor

- Wydawca

- Język

- Angielski

- Format

- Kategoria

Literatura Faktu

The objective of this work is to provide some quick tutorials in computer networking hacking.The work includes the following tutorials:Tutorial 1: Setting Up Penetrating Tutorial in Linux.Tutorial 2: Setting Up Penetrating Tutorial in Windows.Tutorial 3: OS Command Injection: Tutorial 4: Basic SQL Injection Commands. Tutorial 5: Manual SQL injection using order by and union select technique.Tutorial 6: Damping SQL Tables and Columns Using the SQL Injection.Tutorial 7: Uploading Shell in the Site having LFI.Tutorial 8: Advanced Way for Uploading ShellTutorial 9: Uploading shell Using Sqli Command.Tutorial 10: Uploading Shell Using SQLmapTutorial 11: Post Based SQL InjectionTutorial 12: Cracking the Hashes Using Hashcat. Tutorial 13: Hacking windows 7 and 8 through Metasploite Tutorial 14: Tutorial on Cross Site Scripting Tutorial 15: Hacking Android Mobile Using MetasploitTutorial 16: Man of the middle attack:Tutorial 17: Using SQLmap for SQL injectionTutorial 18: Hide Your IpTutorial 19: Uploading Shell and Payloads Using SQLmap Tutorial 20: Using Sql Shell in SQLmapTutorial 21: Blind SQL InjectionTutorial 22: Jack Hridoy SQL Injection SolutionTutorial 23: Using Hydra to Get the PasswordTutorial 24: Finding the phpmyadmin page using websploit. Tutorial 25: How to root the server using back connect Tutorial 25: How to root the server using back connectTutorial 26: HTML InjectionTutorial 27: Tutuorial in manual SQl InjectionTutorial 28: Venom psh-cmd-exe payload Tutorial 29: Cross site Request Forgery (CSRF)Tutorial 30: Disable Victim ComputerTutorial 31: Exploit any firefox by xpi_bootstrapped addonTutorial 32: Hack android mobile with metasploitTutorial 33: PHP Code Injection to Meterpreter SessionTutorial 34: Basic google operatorsTutorial 35: Hacking Credit Cards with googleTutorial 36: Finding Vulnerable Websites in GoogleTutorial 37: Using the httrack to download websiteTutorial 38: Getting the credit cards using sql injection and the SQLi dumperTutorial 39: Using burp suite to brute force password

© 2020 Dr. Hidaia Mahmood Alassouli (E-book): 9783969178836

Wydanie

E-book: 19 czerwca 2020

Inni polubili także ...

- Klangor. Słuchowisko Kirk Kjeldsen, Kacper Wysocki, Maciej Prykowski

- Harry Potter i Kamień Filozoficzny J.K. Rowling

- Wśród nocnej ciszy. Komisarz Oczko (29) Tomasz Wandzel

- Kolekcjoner lalek. Lena. Tom 1 Katarzyna Bonda

- Harry Potter i Komnata Tajemnic J.K. Rowling

- O czym szumią świerki Magdalena Kornak

- Wiedźmin Andrzej Sapkowski

- Harry Potter i Więzień Azkabanu J.K. Rowling

- Pomoc domowa Freida McFadden

- Piekło jest puste Remigiusz Mróz

- Żniwiarz cienia. Lena. Tom 3 Katarzyna Bonda

- Czarodziej śmierci. Lena. Tom 2 Katarzyna Bonda

- Pierwsza sprawa. Komisarz Oczko (1) Tomasz Wandzel

- Właśnie że tak! Nigdy w życiu! 20 lat później Katarzyna Grochola

- Nieznajomi Izabela Janiszewska

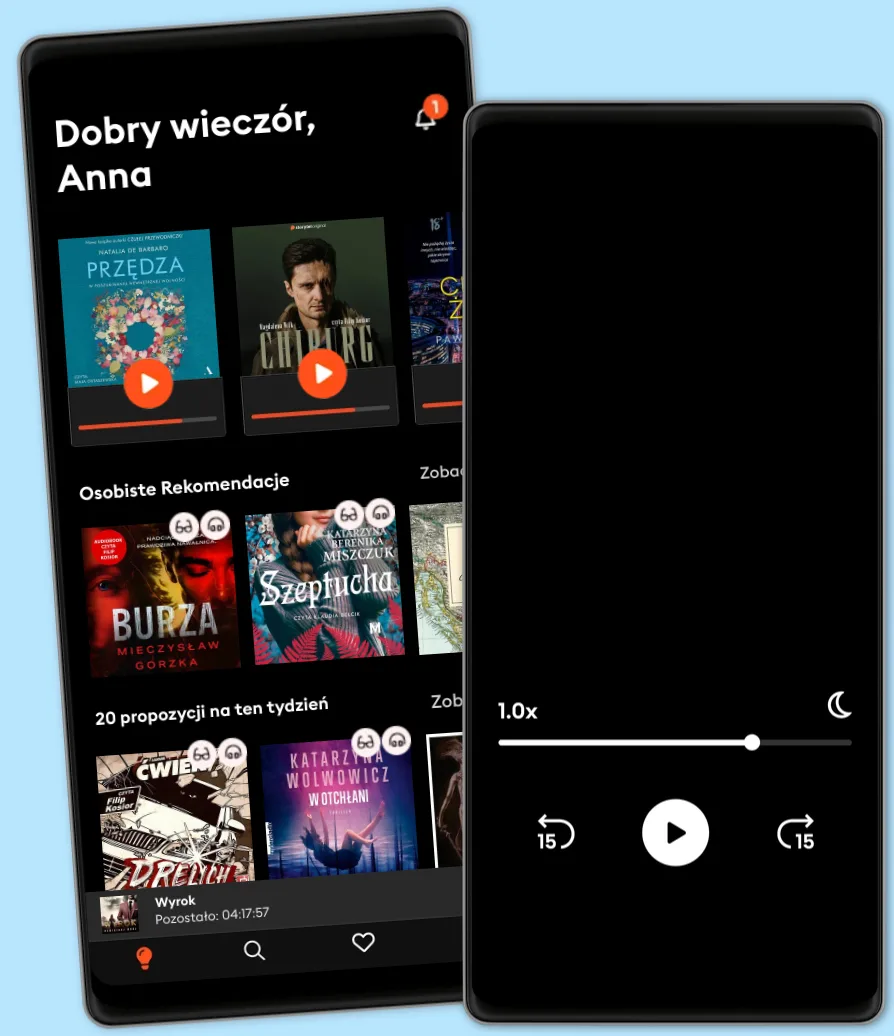

Wybierz swoją subskrypcję:

Ponad 500 000 tytułów w cenie jednego abonamentu

Słuchaj i czytaj w trybie offline

Ekskluzywne produkcje audio Storytel Original

Tryb dziecięcy Kids Mode

Anuluj kiedy chcesz

Unlimited

Dla tych, którzy chcą słuchać i czytać bez limitów.

39.90 zł /30 dni

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Unlimited na rok

Dla tych, którzy chcą słuchać i czytać bez limitów.

39.90 zł /30 dni

1 konto

Słuchanie bez limitów

Anuluj w dowolnym momencie

Basic

Dla tych, którzy słuchają i czytają od czasu do czasu.

22.90 zł /30 dni

1 konto

10 godzin / miesiąc

Anuluj w dowolnym momencie

Family

Dla tych, którzy chcą dzielić się historiami ze znajomymi i rodziną.

Od 59.90 zł /30 dni

2–3 konta

Słuchanie bez limitów

Anuluj w dowolnym momencie

59.90 zł /30 dni