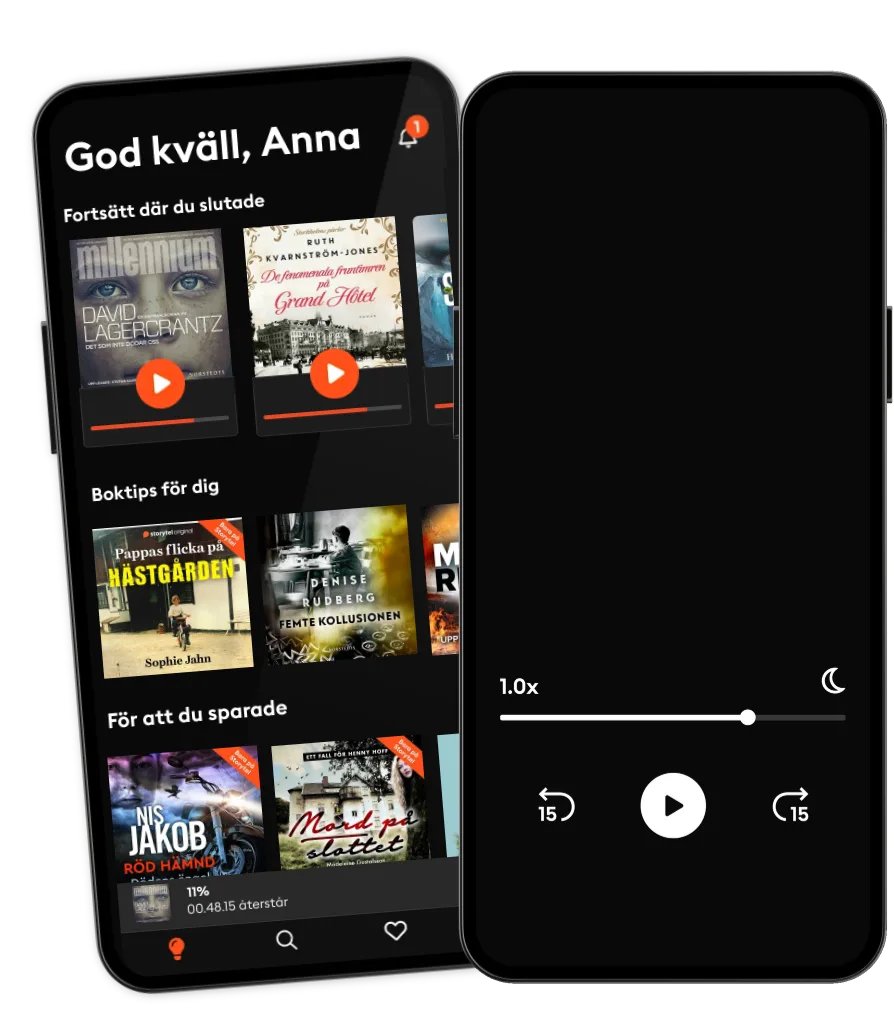

Lyssna när som helst, var som helst

Kliv in i en oändlig värld av stories

- 1 miljon stories

- Hundratals nya stories varje vecka

- Få tillgång till exklusivt innehåll

- Avsluta när du vill

Praxisbuch Windows-Sicherheit: Authentifizierung, Autorisierung und Überwachung

- Av

- Förlag

- Språk

- Tyska

- Format

- Kategori

Fakta

Das Lehr- und Experimentierwerk zur Windows-Sicherheitsarchitektur

- Umfassender und tiefgehender Einblick in die Sicherheitsmechanismen von Windows - Praxisorientierter Ansatz mit interaktiven PowerShell-Beispielen zum Lernen, Ausprobieren und Experimentieren - Praktisches Nachschlagewerk und Pflichtlektüre für alle, die ein tieferes Verständnis der Windows-Sicherheitsarchitektur erwerben wollen Dieses Buch ist ein Muss für alle, die die Low-Level-Implementierungen des Windows-Betriebssystems verstehen müssen, um neue Schwachstellen zu entdecken oder sich gegen bekannte zu schützen. Entwickler*innen, DevOps und Sicherheitsforschende finden hier einen unvergleichlichen Einblick in die Schlüsselelemente und Schwachstellen des Betriebssystems, der sogar die offizielle Dokumentation von Microsoft übertrifft. James Forshaw, renommierter Bug Hunter und Sicherheitsexperte, stellt anhand von sorgfältig ausgearbeiteten PowerShell-Beispielen, mit denen experimentiert und modifiziert werden kann, die wichtigsten Themen der Windows-Sicherheit vor. Er deckt dabei alles von der grundlegenden Analyse der Ressourcensicherheit bis hin zu fortgeschrittenen Techniken wie der Verwendung der Netzwerkauthentifizierung ab. Interaktive PowerShell-Beispiele helfen Ihnen, das Systemverhalten aktiv zu testen und zu manipulieren. Sie lernen dabei, wie Windows Dateien und die Registrierung sichert, Zugriff auf eine Ressource gewährt oder die Authentifizierung sowohl lokal als auch über ein Netzwerk implementiert. Ganz gleich, ob Sie sich gegen die neuesten Cyber-Bedrohungen zur Wehr setzen oder sich mit den Feinheiten der Windows-Sicherheitsarchitektur befassen, dieses Buch ist ein unverzichtbarer Leitfaden für Ihre Bemühungen, die Komplexität der heutigen Cybersicherheitslandschaft zu bewältigen. Themen sind unter anderem:

- Die Sicherheitsarchitektur von Windows, einschließlich des Kernels und der Anwendungen im Benutzermodus - Der Windows Security Reference Monitor (SRM), einschließlich Zugriffstoken, Abfrage und Einstellung des Sicherheitsdeskriptors einer Ressource sowie Zugriffskontrolle und Auditing - Interaktive Windows-Authentifizierung und Speicherung von Anmeldeinformationen im Security Account Manager (SAM) und Active Directory - Mechanismen von Netzwerk-Authentifizierungsprotokollen, einschließlich NTLM und Kerberos

© 2025 dpunkt.verlag (E-bok): 9783988902511

Översättare: Rainer G. Haselier

Utgivningsdatum

E-bok: 27 maj 2025

Taggar

- Konstnären Dag Öhrlund

4.1

- Följeslagaren Sofie Sarenbrant

4

- Vår sjätte attaché Denise Rudberg

4.3

- När stjärnorna faller Mari Jungstedt

4

- Välkomna till vårt äktenskap Julia Dufvenius

4

- Skugga över Slagtjärn Rolf Börjlind

4.1

- Främmande blod Nis Jakob

4.3

- Ett orimligt straff Carin Hjulström

4.4

- Din för evigt Natalie Normann

4.2

- Sommarvindar över Saltudden Ida Fryklund

3.7

- Besökaren Dag Öhrlund

3.9

- Jägarhjärta Lars Wilderäng

3.7

- Nattankare Kristina Ohlsson

4.1

- Kodnamn Antrax Mikael Ressem

3.8

- Tornet Dag Öhrlund

3.8

Därför kommer du älska Storytel

1 miljon stories

Lyssna och läs offline

Exklusiva nyheter varje vecka

Kids Mode (barnsäker miljö)

Premium

Lyssna och läs ofta.

169 kr /månad

Exklusivt innehåll varje vecka

Avsluta när du vill

Obegränsad lyssning på podcasts

Unlimited

Lyssna och läs obegränsat.

229 kr /månad

Exklusivt innehåll varje vecka

Avsluta när du vill

Obegränsad lyssning på podcasts

Family

Dela stories med hela familjen.

Från 239 kr /månad

Exklusivt innehåll varje vecka

Avsluta när du vill

Obegränsad lyssning på podcasts

239 kr /månad

Flex

Lyssna och läs ibland – spara dina olyssnade timmar.

99 kr /månad

Spara upp till 100 olyssnade timmar

Exklusivt innehåll varje vecka

Avsluta när du vill

Obegränsad lyssning på podcasts

Svenska

Sverige